Over 1400 bedrifter varslet om digitale angrep

22. des 2025

Lesetid: 3 min

Næringslivets Sikkerhetsråd (NSR) har varslet over 1400 bedrifter om digitale angrep det siste året. Mange av varslene handler om kompromitterte Microsoft365-kontoer.

Odin Johannessen, direktør i NSR.

– De fleste bedriftene vi har varslet har ikke vært klar over at de har vært kompromittert. Ved å varsle har vi derfor avverget at kompromitteringene kunne brukes i mer alvorlige angrep. Det er en veldig god følelse, sier Odin Johannessen, direktør for Næringslivets Sikkerhetsråd.

NSRs startet arbeidet med varslingene i november 2024, som et prøveprosjekt i samarbeid med Nasjonal Sikkerhetsmyndighet. I løpet av 2025 har NSR fått finansiering og blitt formelt utpekt av Nærings- og fiskeridepartementet som sektorvis responsmiljø for digital sikkerhet i store deler av næringslivet.

– Vi er i gang med å etablere et beredskapssenter for næringslivet, som blant annet skal kunne gjennomføre slike varslinger fremover. Vi er helt i oppstarten, men ser allerede at dette har svært stor nytte for bedriftene, sier Johannessen.

Resultat av godt cybersikkerhetssamarbeid

Informasjonen som varslene er basert på kommer primært fra NSRs samarbeidspartnere, som Helse- og KommuneCERT, Nordic Financial CERT, og Nasjonal sikkerhetsmyndighet.

– Vi kan ikke få fullrost samarbeidet mellom disse aktørene nok. Her samarbeider ulike cybersikkerhetssentre med sine nisjekapasiteter, som gjør at man i sum får avverget mange alvorlige digitale angrep mot norske bedrifter. Det er unikt, sier Johannessen.

AiTM-angrep

De fleste sakene NSR har varslet om, er AiTM-angrep mot bedrifters Microsoft365-kontoer, som også omgår multifaktorautentisering. Et typisk angrep starter med at offeret får en e-post fra en kjent avsender, med beskjed om å trykke på en lenke for å åpne en fil i Sharepoint, OneDrive, Adobe eller Dropbox. E-posten ser helt legitim ut, avsendernavn, e-postadresse, og tekniske sikkerhetstiltak stemmer.

Når offeret trykker på lenken i e-posten, dukker det opp en påloggingsside til Microsoft 365. De fleste er vant til at en slik påloggingsside dukker opp fra tid til annen, og reagerer ikke på at de må logge inn. Påloggingssiden er imidlertid falsk, og når brukeren logger inn sendes både brukernavn, e-post og en informasjonskapsel med innloggingsdata til trusselaktøren.

– Vi ser at det er svært vanskelig for brukeren å oppdage at disse e-postene og påloggingssidene er falske, og det er nok derfor mange lar seg lure, sier Johannessen.

Fakturasvindel

– Flere bedrifter rapporterer til oss at de kompromitterte M365-kontoene brukes til å gjennomføre fakturasvindel. Vi har snakket med bedrifter som har tapt hundretusenvis av kroner. Men det mest alvorlige er ikke nødvendigvis det økonomiske tapet, men at noen har hatt helt åpen tilgang til bedriftenes e-poster og dokumenter, sier Johannessen, og fortsetter:

– Det er særlig alvorlig for bedrifter med sensitive data. Vi har varslet flere advokater, regnskapsførere, konsulenter og andre bedrifter som har slike data – og håper vi har avverget at informasjon har kommet på avveie.

Store og små – i alle bransjer

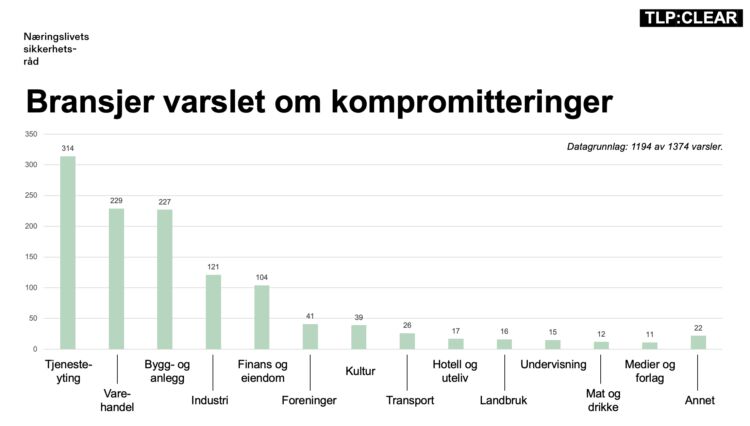

NSR har varslet bedrifter i 177 kommuner i hele landet, i alle bransjer. De fleste bedriftene er små og mellomstore (82 prosent), men også store bedrifter er varslet.

– Vi har fått svært gode tilbakemeldinger på varslene også fra store firmaer, med egne IT-avdelinger. Siden dette angrepet i praksis skjer ved å lure ansatte til å oppgi påloggingsdetaljer, er det ofte vanskelig for sikkerhetssystemene å oppdage angrepet, sier Johannessen.

Flere bedrifter har også benyttet varselet til å gjennomgå sin egen digitale sikkerhet i etterkant.

– Det er mulig å beskytte seg mot dette. Vår partner Helse- og KommuneCERT har laget gode veiledere for dette, som vi anbefaler alle bedrifter å ta en titt på, sier Johannessen, og avslutter:

– Erfaringen etter 1400 varslinger er at disse angrepene rammer bredt og har potensial til å gjøre stor skade. Vi anbefaler på det sterkeste alle bedrifter til å se gjennom egne sikkerhetsinnstillinger, slik at denne angrepsmetoden ikke treffer dere.

NB! Alle ledere og sikkerhetspersonell i cybersikkerhetssenterets ansvarsområde oppfordres til å registrere seg i NSRs kontaktregister, slik at vi raskt får tak i rette vedkommende ved hendelser.